SIEM - die effektivste Art, personifizierte Angriffe zu erkennen

Datum: 28. März 2025

Die Bedrohungslage für Unternehmen hat sich in den letzten Jahren drastisch verändert. Klassische Antivirenprogramme bieten längst nicht mehr den notwendigen Schutz vor modernen Cyberangriffen. Angreifer setzen zunehmend auf gezielte und oft personalisierte Attacken, die klassische Sicherheitstechnologien umgehen. Die zentrale Frage für Unternehmen lautet: Wie können solche Angriffe in Echtzeit erkannt und abgewehrt werden?

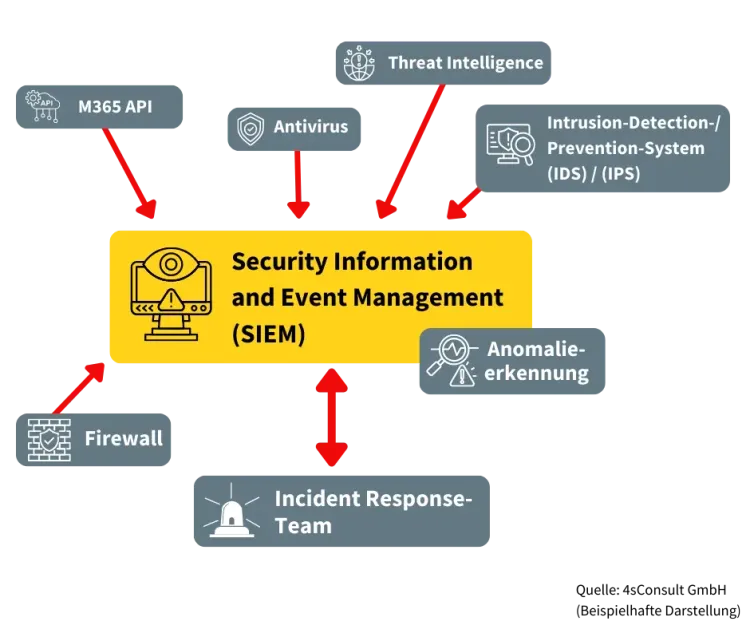

Die Antwort liegt in SIEM (Security Information and Event Management). SIEM-Systeme sammeln sicherheitsrelevante Daten aus der gesamten IT-Infrastruktur eines Unternehmens, korrelieren diese und analysieren Anomalien, um Bedrohungen frühzeitig zu identifizieren. So ermöglicht SIEM eine frühe Erkennung und proaktive Reaktion auf Angriffe, bevor sie Schaden anrichten können.

Warum traditionelle Schutzmechanismen nicht mehr ausreichen

Unternehmen stehen zunehmend im Fokus von Cyberkriminellen, die mit raffinierten Methoden arbeiten. Während früher Schadsoftware oft per Massenangriff verbreitet wurde, setzen heutige Hacker auf gezielte Attacken. Social Engineering, Spear-Phishing und Zero-Day-Exploits sind dabei nur einige der Methoden, mit denen Angreifer unbemerkt in Unternehmensnetzwerke eindringen. Eine der größten Herausforderungen für Unternehmen ist die lange Verweildauer von Angreifern im System. Laut Studien dauert es durchschnittlich über 200 Tage, bis ein Cyberangriff entdeckt wird. In dieser Zeit können Angreifer ungehindert Daten stehlen, Systeme kompromittieren oder Ransomware platzieren.

Die Herausforderung besteht darin, dass solche Angriffe oft keine klassischen Signaturen oder bekannten Verhaltensmuster aufweisen. Traditionelle Schutzmechanismen wie Antivirenprogramme oder Firewalls sind daher allein nicht mehr ausreichend. Auch wenn moderne Systeme verdächtige Aktivitäten an einzelnen Endpunkten erkennen können, fehlt oft der übergeordnete Blick auf das gesamte Unternehmensnetzwerk.

Wie SIEM personifizierte Angriffe erkennt

Ein SIEM-System setzt genau hier an: Es aggregiert Daten aus verschiedenen Quellen, darunter Firewalls, Netzwerkinfrastrukturen, Anwendungslogs und Cloud-Dienste, und analysiert diese auf verdächtige Muster. Durch fortschrittliche Korrelationstechniken werden scheinbar harmlose Einzelereignisse miteinander verknüpft und so als potenzielle Bedrohung identifiziert.

Besonders bei gezielten Angriffen, die sich oft über einen längeren Zeitraum erstrecken, zeigt SIEM seine Stärken. Während einzelne verdächtige Zugriffsversuche oder minimale Verhaltensabweichungen im Normalfall unentdeckt bleiben, erkennt ein SIEM-System deren Zusammenhang und alarmiert Sicherheitsteams, bevor der Angriff eskaliert.

Durch die Integration von Threat Intelligence-Datenbanken kann SIEM zudem bekannte Angriffsmuster und Indikatoren einer Kompromittierung (IoCs) automatisch erkennen und blockieren.

Unser Angebot für Sie: Proof-of-Concept

Als Experten für IT-Sicherheit arbeiten wir täglich daran, unsere Kunden vor Bedrohungen zu schützen. Um Ihnen die Vorteile eines modernen SIEM-Systems zu demonstrieren, bieten wir Ihnen eine unverbindliche Proof-of-Concept (PoC)-Phase an. In dieser Phase richten wir in Ihrem Unternehmen ein State-of-the-Art SIEM-System zur automatisierten Anomalieerkennung und erweiterten Angriffserkennung ein.

- Individuelle Einrichtung: Unsere Experten implementieren das SIEM-System und konfigurieren es speziell auf Ihre IT-Infrastruktur.

- Feinjustierung der Erkennungsmechanismen: Wir richten gezielte Regeln und Analysen ein, damit zwischen relevanten und irrelevanten Ereignissen unterschieden werden kann.

- Tägliche Analyse durch unsere Sicherheitsexperten: Wir überwachen an jedem Arbeitstag alle sicherheitsrelevanten Ereignisse und geben Ihrem IT-Team gezielte Hinweise auf kritische Alarme.

Die Proof-of-Concept-Phase dauert ca. 6-8 Wochen. In dieser Zeit können Sie die Effektivität des SIEM-Systems ausgiebig testen und wertvolle Erkenntnisse für Ihre Sicherheitsstrategie gewinnen.

Nach Abschluss der PoC-Phase erfolgt eine detaillierte Abschlussbesprechung mit Ihrem Management und IT-Team. Dabei besprechen wir die Ergebnisse, die erkannten Sicherheitsrisiken sowie potenzielle Optimierungen. Sie entscheiden anschließend, ob Sie das System weiterhin nutzen und einen Vertrag eingehen möchten. So haben Sie maximale Transparenz und Kontrolle über Ihre Investition.

SIEM als essenzieller Bestandteil der Unternehmenssicherheit

Für mittelständische Unternehmen ist SIEM der Schlüssel zu einer fortschrittlichen Cybersicherheitsstrategie. Indem es sicherheitsrelevante Informationen in Echtzeit analysiert und automatisierte Alarme generiert, können Angriffe schneller erkannt und abgewehrt werden.

Angesichts der zunehmenden Komplexität von Cyberangriffen ist SIEM nicht nur eine sinnvolle Investition, sondern eine Notwendigkeit, um die digitale Sicherheit und Unternehmenswerte nachhaltig zu schützen. Nutzen Sie unsere unverbindliche Proof-of-Concept-Phase, um sich selbst von den Vorteilen zu überzeugen und die beste Lösung für Ihr Unternehmen zu finden.